In der digitalen Welt werden immer mehr Informationen gesammelt. Und dabei handelt es sich häufig um Personen und deren Daten. Welche Aufgaben stellen sich nun, wenn es um die Sicherheit dieser Daten geht? Diese Frage wollen wir im Beitrag ‘Personen und Daten: Die drei Aufgaben’ etwas näher untersuchen.

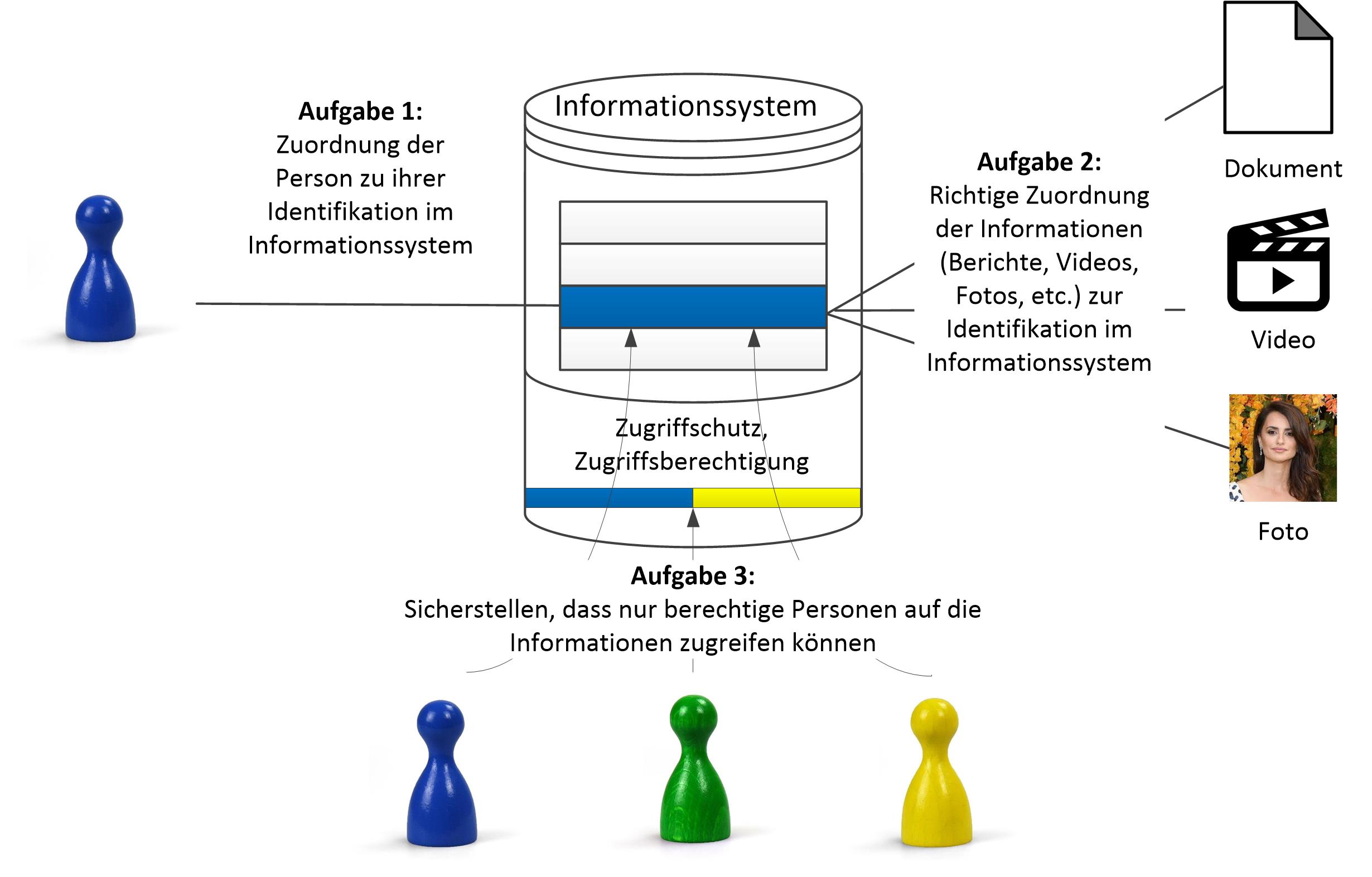

Wir können dazu das Thema in drei voneinander unabhängige Aufgaben unterteilen:

Aufgabe 1:

Herstellen des richtigen Bezugs zwischen der realen Person und ihrer Darstellung im Informationssystem.

Aufgabe 2:

Richtige Zuordnung der abgespeicherten Informationen zu Darstellung der Person im Informationssystem. Zu wem gehört die abgespeicherte Information?

Aufgabe 3:

Regeln des Zugriffs auf diese Information. Wer darf auf die Information zugreifen?

Bezug der Person zu ihrer Repräsentation im Informationssystem

Kein Informationssystem, keine Datenbank verwaltet reale Personen. Sie arbeiten immer mit einer Repräsentation der realen Person. Diese Repräsentation ist ihr Datenbankschlüssel oder Identifikation. Sie sollte die Person eindeutig identifizieren. D.h. sie sollte den eindeutigen, richtigen Bezug zwischen Informationssystem und realer Person herstellen.

Die erste Aufgabe ist deshalb, einen eindeutigen Bezug zwischen realer Person und ihrer Repräsentation im Informationssystem zu schaffen. Je nachdem, wie sicher diese Zuordnung sein muss, stehen verschiedene Verfahren dazu zur Verfügung. Wir haben sie im Beitrag Personen im Informationssystem zusammengefasst.

Richtige Zuordnung der abgespeicherten Informationen

Alle in einem Informationssystem abgespeicherten Personendaten sollten der richtigen Person zugeordnet sein. Die Personendaten können sehr vielfältig sein. Neben normalen Datenbank-Daten finden wir zum Beispiel Dokumente, Videos, Fotos.

Nun ist die reale Person im Informationssystem durch ihre Repräsentation dargestellt. Die reale Person sieht nicht, welche Information ihr zugeordnet wird. Sie kann also nicht direkt die Informationen überprüfen. Fehlerhafte Zuordnungen bleiben deshalb in der Regel unentdeckt.

Aus diesem Grund ist grosse Sorgfalt bei der Zuordnung von Daten zu Personen angesagt. Besonders zwei Situationen sind kritisch:

- Dokumente werden nachträglich zur Person zugeordnet. Seit der Entstehung des Dokuments ist einige Zeit vergangen. In der Zwischenzeit haben sich die Identifikationsmerkmale der Person verändert. Nach Heirat oder Scheidung hat sie den Namen geändert. Oder sie ist umgezogen. Dann fehlen wichtige Angaben. Die eindeutige Zuordnung der Informationen ist nicht offensichtlich. Häufig muss ein Mensch hier eingreifen.

- Die Beziehung zwischen Person und ihrer Repräsentation im Informationssystem ist nicht ein-eindeutig. Es sind Dubletten vorhanden. Die Information kann nicht sicher zugeordnet werden. Dieses Problem lässt sich nur lösen, indem die Dubletten gesucht und entfernt werden.

Weitere Informationen finden Sie dazu im Beitrag ‚Personen und Daten‘.

Regeln des Zugriffs auf die Information

Wir gehen davon aus, dass nun alle Informationen korrekt im Informationssystem abgelegt sind. Jetzt muss aber noch geregelt werden, wer auf die abgespeicherten Informationen zugreifen darf. Dazu erstellt eine Organisation ein Berechtigungs-Konzept. Es ist darin genau definiert, wer welche Daten sehen, verändern und löschen darf. Und wieder stellt sich die Frage nach der Identifikation. Es ist zwar festgeschrieben, wer was tun darf. Aber ob die richtige Person am System sitzt, ist damit noch nicht geprüft. Es braucht auch hier eine eindeutige Personenidentifikation.

Das hier angeschnittene Thema der zulässigen Datenzugriffs ist die eigentliche Frage der Datensicherheit. Wir haben hier nur die grundsätzliche Frage präsentiert. Der Datenschutz kann auf verschiedenen Ebenen ausgehebelt werden. Deshalb ist der Datenschutz, heute auch Cyber Security genannt, ein ganzes eigenes Fachgebiet.