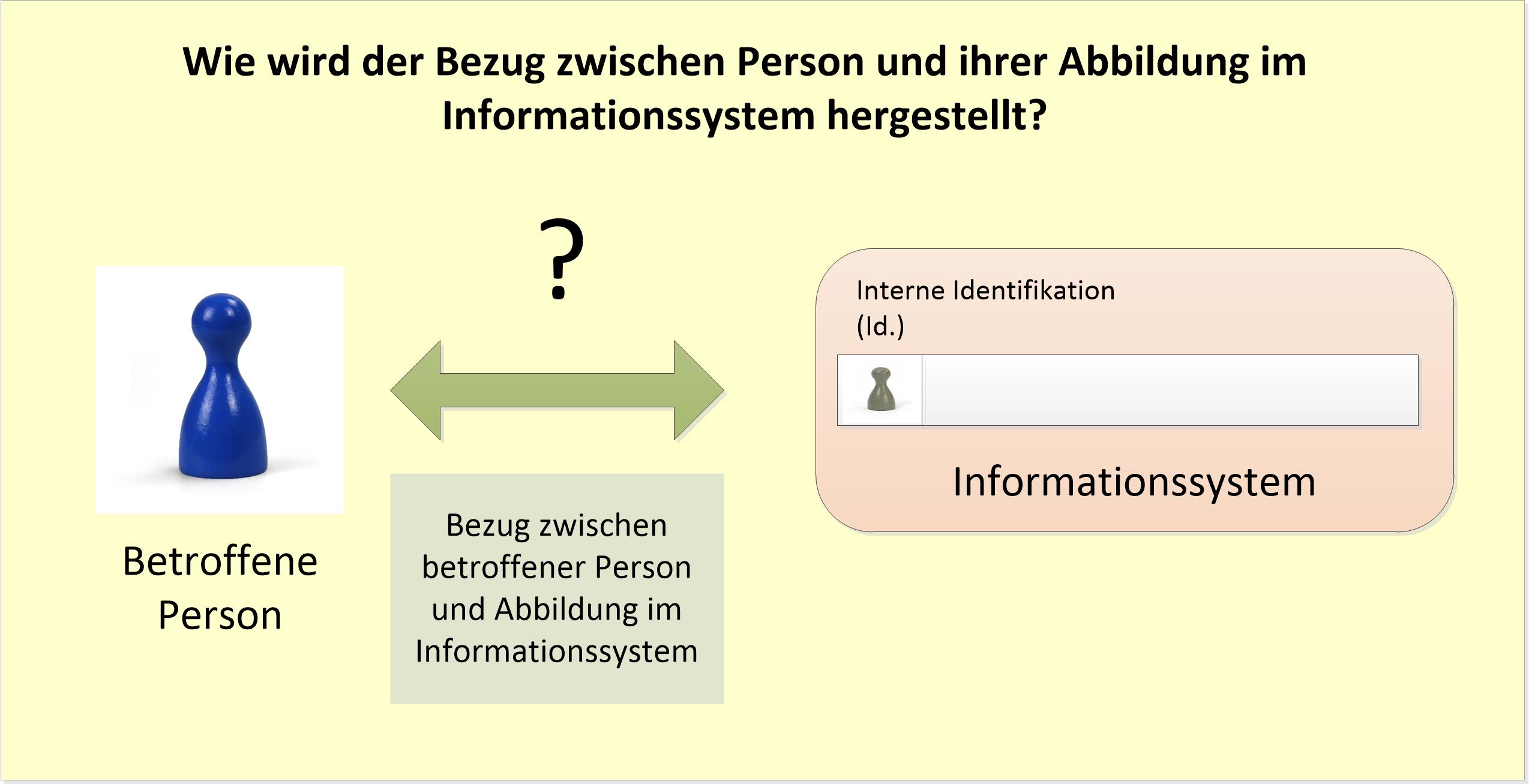

Was heisst es, eine Person im Informationssystem zu sein? Wie gelangt eine Person in ein Informationssystem? Wie wird ein Bezug zwischen der betroffenen Person und ihrer Abbildung im Informationssystem geschaffen? Mit dieser Frage beschäftigt sich dieser Blogbeitrag.

Die Person im Informationssystem: von der E-Mail-Adresse zur Mustererkennung

Die Digitalisierung bringt es mit sich, dass wir alle in unzähligen Informationssystemen verwaltet werden. Dazu muss das Informationssystem irgendwie wissen, wer wir sind. Es braucht einen eindeutigen Bezug zwischen uns und seiner Abbildung von uns. Es muss uns eindeutig identifizieren. Sonst kann es die über uns abgespeicherten Informationen nicht richtig zuordnen. Diese Zuordnung geschieht dann, wenn das Informationssystem zum ersten Mal auf uns aufmerksam wird. Meist sind wir uns bewusst, wann dies geschieht. Dafür gibt es ganz unterschiedliche Szenarien. Vier davon haben wir ausgewählt. Erstens geben wir uns oft selbst zu erkennen. Manchmal geben wir zweitens weitere Angaben über unsere Person wie Name und Vorname bekannt. In gewissen Fällen muss eine unabhängige Stelle diese, unsere Angaben verifizieren. Viertens kann uns heute Software zur Mustererkennung identifizieren, ohne dass wir es merken.

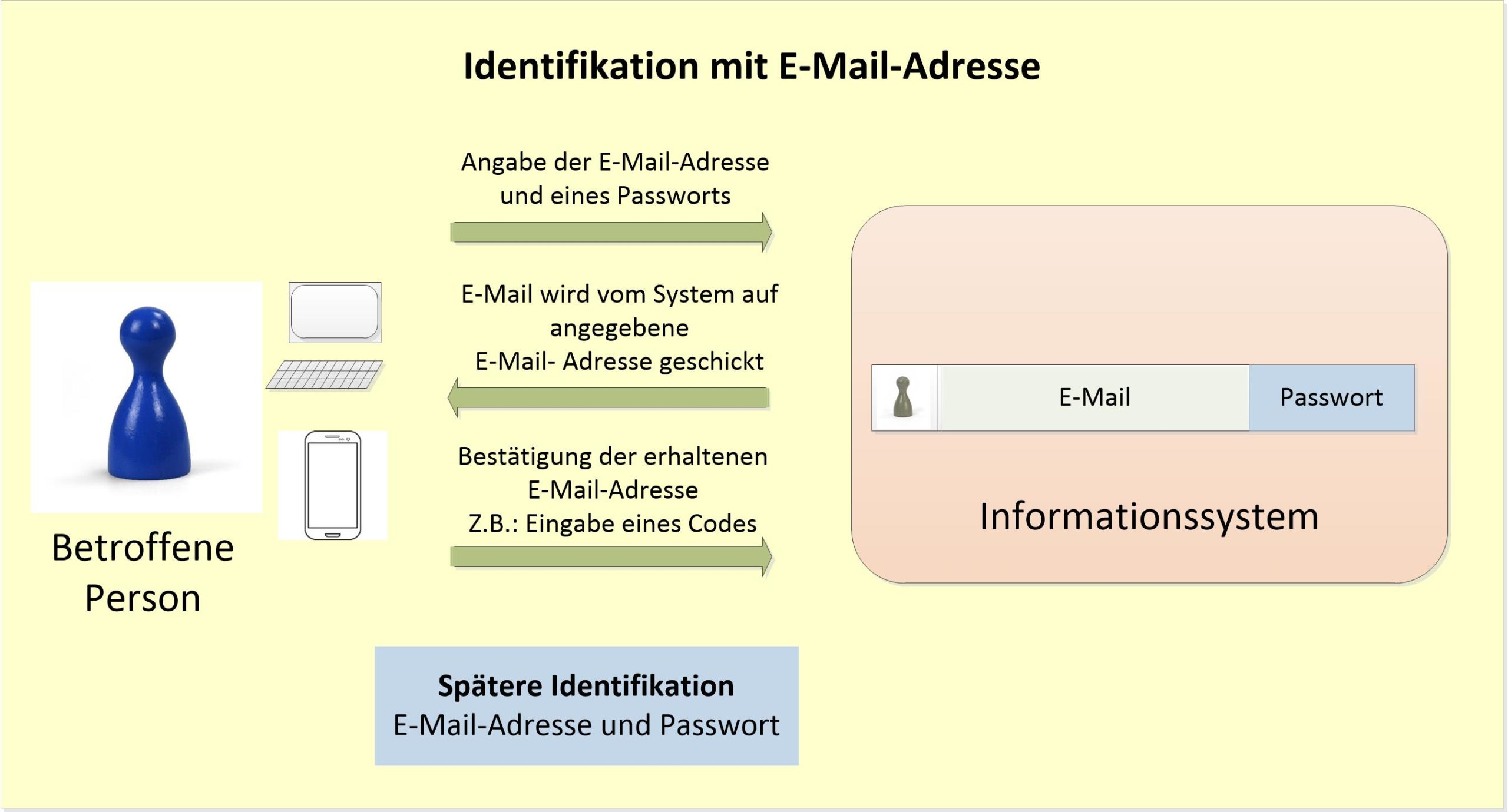

Identifikation mit Hilfe der E-Mail-Adresse

Jede und jeder hat sich schon bei einem Informationssystem registriert. Zum Beispiel brauchen wir Informationen, die ein Anbieter nur zur Verfügung stellt, wenn wir uns anmelden. Die Registrierung kann sehr einfach sein. Die Angabe einer E-Mail-Adresse und eines Passworts genügt. Das Informationssystem schickt dann auf die angegebene E-Mail-Adresse eine Mitteilung mit einem Code. Durch Eingabe des Codes haben wir Zugang zum Informationssystem. Es hat uns erkannt. Wir sind über unsere E-Mail-Adresse identifiziert. Wir können uns über unser Passwort einloggen.

Das Verfahren hat den grossen Vorteil, dass es einfach ist. Es wird meist dann angewendet, wenn ein Unternehmen Erstkontakte, so genannte Leads generieren möchte. Also im Marketingbereich ist das Verfahren vor allem anzutreffen.

Wir meinen, mit der Angabe der E-Mail-Adresse nicht zu viel von uns preisgeben zu müssen. Wenn wir aber eine Adresse mit unserem Namen und Vornamen bekannt geben, so kann die E-Mail-Adresse für die automatische Informationssuche im Internet verwendet werden. Diese Software ist ziemlich effizient und findet viele Informationen über uns, die im Internet gespeichert sind.

Wir können uns selbstverständlich mit unterschiedlichen E-Mail-Adressen mehrmals anmelden. Das Informationssystem wird uns dann als zwei unterschiedliche Personen verwalten. Der eindeutigen Zuordnung von Person zu ihrer Abbildung im Informationssystem sind doch ziemliche enge Grenzen gesetzt.

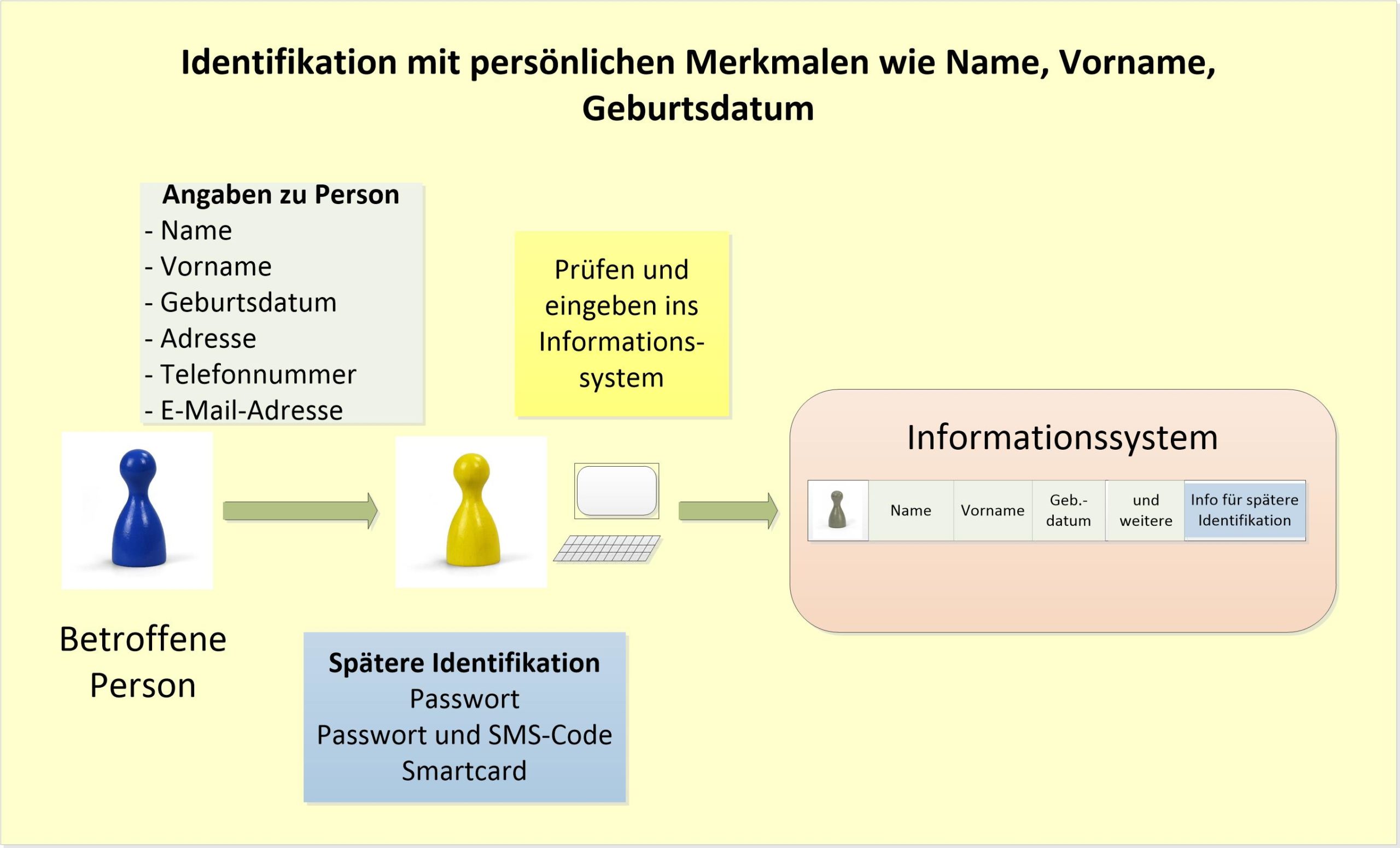

Identifikation mit Namen, Vornamen, und weiteren persönlichen Merkmalen

Sicherer ist das nächste Verfahren. Hier wird die Person mit Namen, Vornamen und weiteren persönlichen Merkmalen identifiziert. Bis heute ist dies häufigste Methode zur Identifikation einer Person in Informationssystemen. Personendaten stellen den Bezug zwischen der betroffenen Person und deren Abbildung her.

Besonders sicher ist die Identifikation, wenn eine andere Person die Daten eingibt. Eine Drittperson erhält die Personendaten. Normalerweise leitet eine spezielle Benutzeroberfläche die Eingabe. Sie kann sie dabei prüfen. Von grossem Vorteil ist es, wenn sich die betroffene Person in der Nähe befindet. Sie kann dann bei Unklarheiten sofort befragt werden. Es kommt kaum zu Fehleingaben.

Selbstverständlich hängt die Qualität der Daten im Informationssystem von der Sorgfalt der Dateneingabe ab. Bei geschultem Personal ist die Fehlerrate klein. So haben wir beispielsweise bei Patientendaten in Spitälern nur wenige Fehler vorgefunden. Weniger als 1 % sind hier doppelte Datensätze, sogenannte Dubletten.

Ganz anders sieht es aus, wenn viele verschiedene Personen die Daten eingeben. Dann kommen viel mehr Fehler vor. Dies treffen wir häufig bei Kundendatenbanken an. Viele Mitarbeitende geben Daten ohne spezielle Richtlinien ein. Sie tun dies mit mehr oder weniger Sorgfalt. Tippfehler führen zu falschen Eingaben des Namens, des Vornamens oder anderer Merkmale. Damit entstehen doppelte Datensätze. Hier sind 10% Dubletten keine Seltenheit.

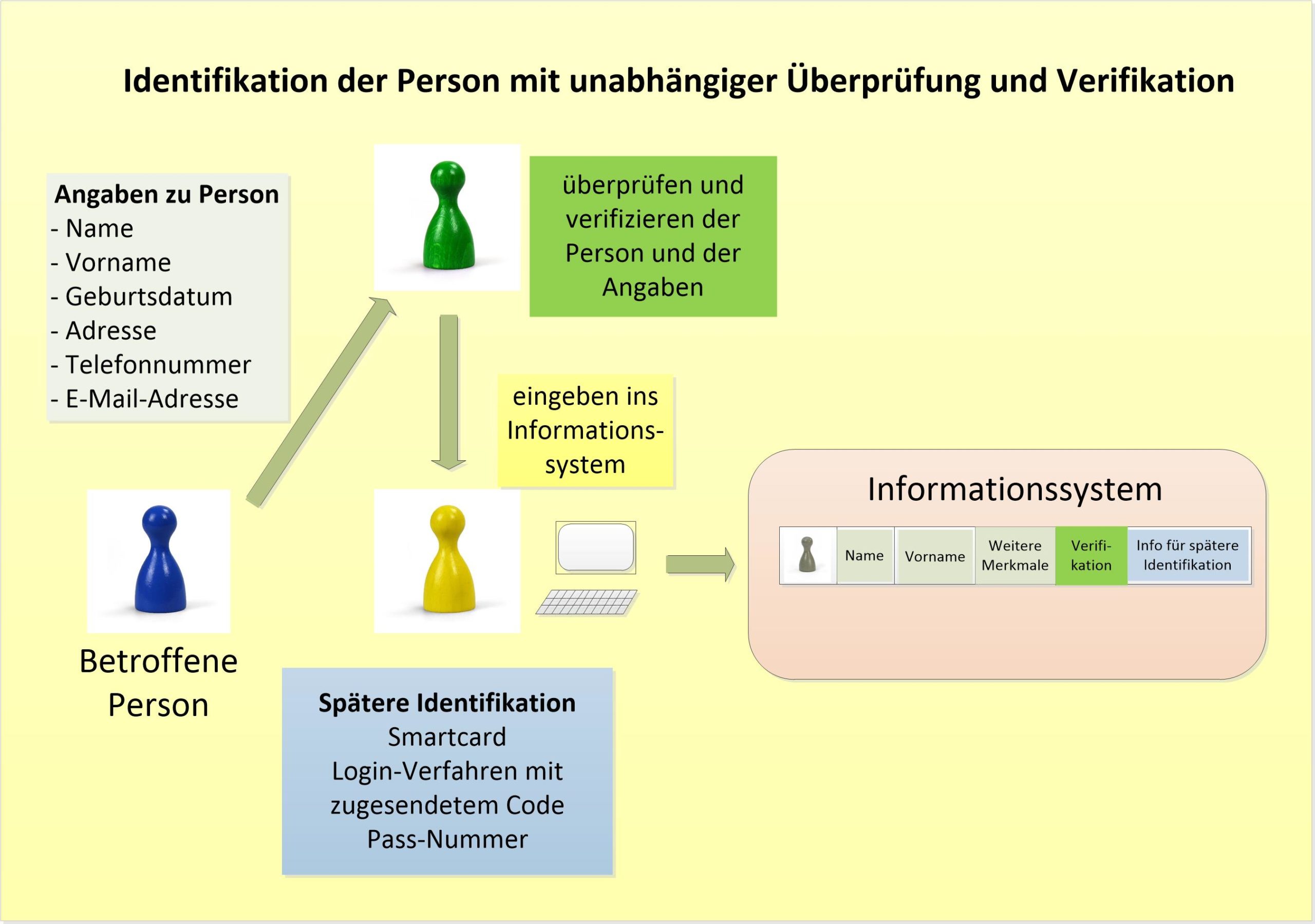

Identifikation der Person mit unabhängiger Überprüfung und Verifikation

Die höchste Sicherheit bei der Identifikation einer Person ist bei staatlichen Stellen und in der Finanzbranche gesetzlich gefordert. Ein Reisepass wird nur unter strikten Bedingungen ausgestellt. Die Person, die einen Pass beantragt, muss sich bei einem Amt vorstellen. Sie liefert die persönlichen Daten ab. Diese umfassen heute auch biometrische Angaben wie die Fingerabrücke. Eine unabhängige Person überprüft die Angaben und stellt daraufhin den Reisepass aus. Zusätzlich enthält der Reisepass auch eine eindeutige Passnummer. Sie ist in den Reisepass gedruckt. Sie kann damit überall als eindeutiges Identifikationsmerkmal verwendet werden.

Die Finanzbranche hat ebenfalls sehr strikte Vorgaben zur Identifikation der Person. Zwei Beispiele seien herausgegriffen. Erstens muss ein Finanzinstitut über alle Beziehungen zu einem Kunden Kenntnis haben. Ein Kunde benötigt deshalb eine eindeutige Identifikation in allen Informationssystemen. Dubletten dürfen somit nicht vorkommen. Sonst ist es praktisch unmöglich, die Anforderung zu erfüllen. Zweitens ist beim E-Banking eine hohe Sicherheit gefordert. Der E-Banking-Kunde muss eindeutig identifiziert sein. Sonst wäre es ein Leichtes für ihn, sich als falsche Person anzumelden. Diese könnte dann ohne weiteres Transaktionen durchführen und fremdes Geld umleiten.

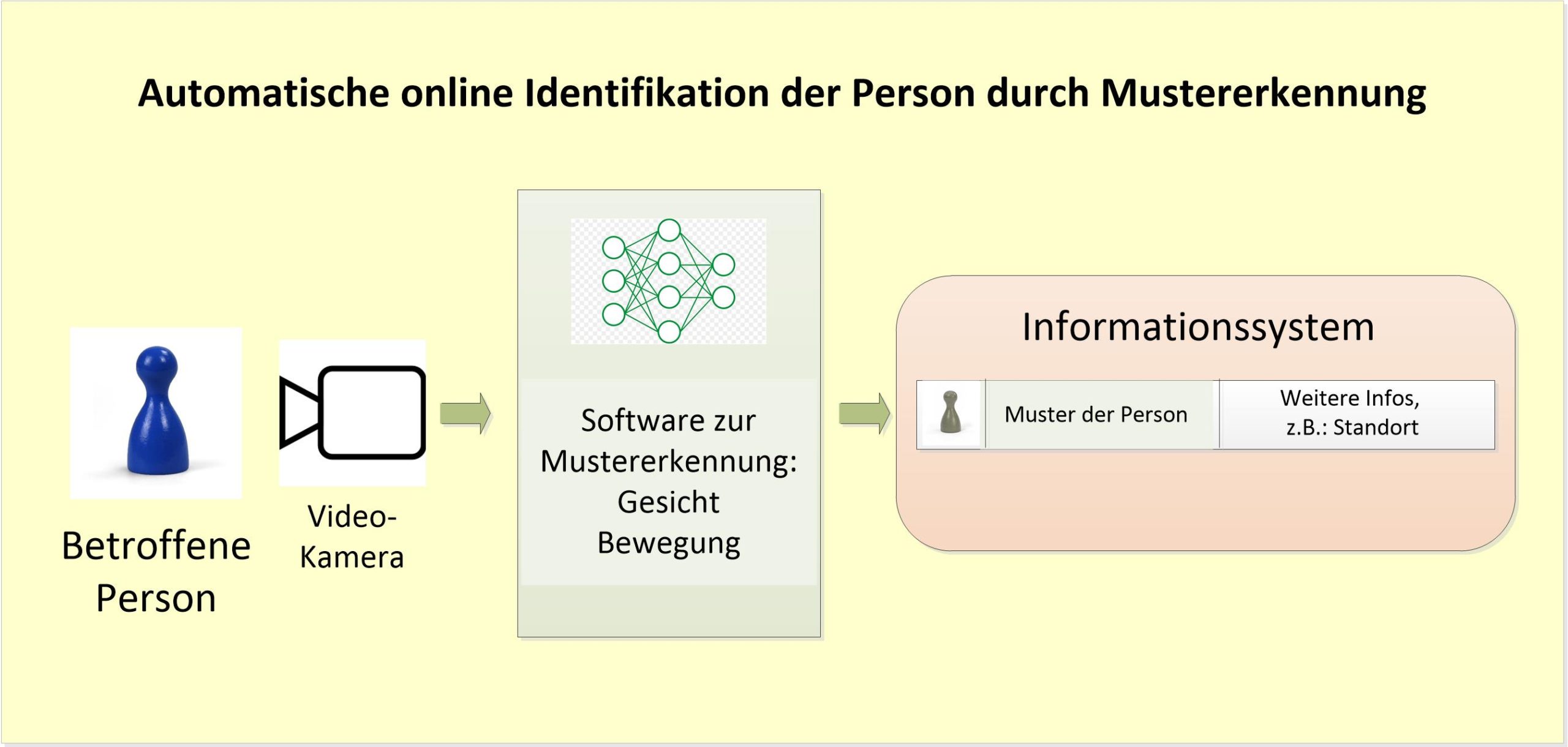

Automatische online Identifikation der Person durch Mustererkennung

Die Fortschritte im Bereich der automatischen Mustererkennung sind sehr gross. Sie lassen neue Methoden zur Identifikation einer Person zu. Zum Beispiel die automatischen Gesichtserkennung. Software kann damit automatisch erkennen. Es kommen weitere Möglichkeiten dazu. So soll eine Software Menschen auch mit Hilfe ihrer Bewegungsmuster identifizieren. Wir sind also auf Fotos oder Videoaufnahmen mit verschiedenen Methoden automatisch identifizierbar.

Noch fehlt der Bezug zum Namen oder Vornamen. Einzig die biometrischen Angaben identifizieren uns in diesen Systemen. Es ist etwa so, als ob wir durch eine eingebrannte Nummer identifiziert würden. Das Informationssystem kann allein noch keinen Bezug zur betroffenen Person liefern.

Dem kann Abhilfe geschaffen werden. So hat die chinesische Regierung (China nutzt die Technologie) kürzliche eine Verfügung erlassen. Kunden müssen bei einem neuen Vertrag für ein Mobiltelefon ein persönliches Foto abgeben. Das Foto ist nun im Informationssystem verfügbar, mit Name, Vorname und Telefonnummer des Käufers. Damit kann die Identifikation über Gesichtserkennung die betroffene Person ohne Problem finden. Über Ortung des Mobiltelefons ist auch der aktuelle Standort der Person jederzeit bekannt. Es ist nicht erstaunlich, dass gerade China diese Methoden vorantreibt. Sie eröffnen der Staatsmacht ganz neue Möglichkeiten zur Überwachung ihrer Bürger.